Как работает прослушивание мобильных телефонов и как от него защититься

Каким образом можно прослушивать разговоры по мобильным телефонам, возможно ли защититься от подобного рода атак и как абоненту определить, что его телефон прослушивается? В свете последних шпионских скандалов эти вопросы вновь выходят на повестку дня. AIN.UA попросил украинских мобильных операторов рассказать, что делать в таких случаях.

Удивительно, что многие участники рынка не могут ответить на вопрос «Как работает прослушка» — полноценный ответ мы получили только от «МТС Украина». Life:) не ответил на запрос вообще. В «Киевстаре» заявили, что оператор не является экспертом в таких вопросах, поэтому посоветовали обратиться за комментариями к представителям госслужб. Кроме ответов МТС, мы использовали информацию о прослушке из открытых источников. В этом материале редакция AIN.UA рассказывает, как работает прослушка мобильных телефонов и как от нее защититься.

В 2021 году, спустя 7 лет после написания этого текста, редакция AIN.UA решила его обновить. В частности, мы добавили еще две программы, позволяющие определить, прослушивается ли телефон сейчас, используются ли алгоритмы шифрования.

Как операторы защищают свои сети

Технология GSM изначально разрабатывалась и внедрялась с учетом требований государственных органов по уровню защищенности. Для поддержания этой безопасности большинство государств мира запрещают использовать и продавать мощные шифраторы, скремблеры, криптооборудование, как и сильно защищенные технологии общедоступной связи. Сами операторы связи защищают свои радиоканалы путем шифрования, используя при этом довольно сложные алгоритмы. Выбор криптоалгоритма осуществляется на этапе установления соединения между абонентом и базовой станцией. Что касается вероятности утечки информации абонента из оборудования операторов, то в МТС утверждают, что она сводится к нулю из-за сложности и контролируемости доступа к объектам и оборудованию.

Как работает прослушивание

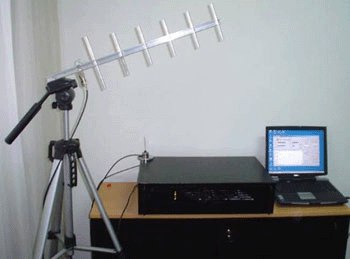

Есть два метода прослушивания абонентов — активный и пассивный. Для пассивного прослушивания абонента требуется дорогостоящее оборудование и специально подготовленный персонал. Сейчас на «сером» рынке можно купить комплексы, с помощью которых можно прослушивать абонентов в радиусе 500 метров, их стоимость начинается от нескольких сотен тысяч евро. Они имеют вид, как на картинке справа. В интернете легко найти описание таких систем и принципа их работы.

Производители такого оборудования утверждают, что система позволяет отслеживать GSM-разговоры в реальном времени, основываясь на доступе к SIM-карте объекта или базе данных оператора мобильной связи. Если такого доступа нет, то разговоры можно прослушивать с задержкой, в зависимости от уровня шифрования, используемого оператором. Система также может быть частью передвижного комплекса для отслеживания и прослушивания движущихся объектов.

Второй способ прослушивания — это активное эфирное вмешательство в протоколы управления и аутентификации с помощью специальных мобильных комплексов. Такое оборудование, несмотря на простоту (по сути, это пара модифицированных телефонов и компьютер), может стоить от нескольких десятков до сотен тысяч долларов. Работа с такими комплексами требует высокой квалификации обслуживающего персонала связи.

Принцип действия такой атаки таков: мобильный комплекс благодаря близкому расстоянию до абонента (до 500 м) «перехватывает» сигналы для установления соединения и передачи данных, заменяя ближайшую базовую станцию. Фактически комплекс становится «посредником» между абонентом и базовой станцией со всеми вытекающими из этого проблемами безопасности.

«Поймав» таким образом абонента, этот мобильный комплекс может выполнить любую функцию по управлению соединением абонента, в том числе связать его с любым нужным злоумышленникам номером, установить «слабый» криптоалгоритм шифрования или вообще отменить шифрование для этого сеанса связи и т.д.

Примером такого прослушивания являются события начала 2014 года в центре Киева. Во время массовых протестов против режима Януковича толпа захватила машину с сотрудниками СБУ, с которой велась «прослушка» частот раций и телефонов митингующих. Как выглядит такое оборудование, хорошо видно на картинке.

Есть еще третья возможность для прослушивания разговоров и перехвата трафика мобильного абонента. Для этого на смартфон жертвы нужно установить вирусное программное обеспечение. При установке вредоносного программного обеспечения злоумышленники могут «самостоятельно» выбрать или отменить алгоритм шифрования, несанкционированно передать (или уничтожить) конфиденциальную информацию абонента и многое другое.

Прослушка в моем телефоне — как определить

Как рассказали AIN.UA в «МТС Украина», напрямую определить, прослушивается ли сейчас телефон, невозможно, но получить косвенное подтверждение некоторой вероятности этого можно. Многие модели старых кнопочных телефонов даже отображали специальную иконку (закрытый или открытый замочек), которая демонстрировала, используется сейчас шифрование разговора или нет.

В современных телефонах такой функции не предусмотрено. Однако для смартфонов есть специальные приложения, которые могут сообщать пользователю о конфигурации настроек текущего сеанса связи, в том числе — передается ли он открыто (используется прослушивание) или с использованием алгоритма шифрования. Вот некоторые из них:

EAGLE Security

Мощная программа защиты телефонов от прослушивания. Она позволяет предотвратить подключение к ложной базовой станции путем проверки сигнатур и идентификаторов базовых станций. Кроме того, она отслеживает расположение станций, и если какая-то базовая станция перемещается по городу или периодически пропадает со своего места, она отмечается как подозрительная, и программа уведомляет об этом пользователя. С помощью приложения можно также получить полный список приложений, которые имеют доступ к микрофону и видеокамере телефона, а также запретить доступ нежелательного программного обеспечения к камере.

Darshak

Программа помогает отслеживать любую подозрительную активность сети, в том числе SMS, которые отправляются без ведома пользователя. Программа также оценивает защищенность сети в режиме реального времени, показывает, какие алгоритмы используются для шифрования разговора, и многое другое.

Android IMSI-Catcher Detector

Еще один программный комплекс, предназначенный для защиты смартфона от подключения к ложным базовым станциям. Правда, у него есть небольшой минус — приложение отсутствует в Google Play и для его установки придется приложить немного усилий.

CatcherCatcher

CatcherCatcher, так же как и Android IMSI-Catcher Detector, позволяет отличить настоящую базовую станцию от ложной.

Anti Spy

Приложение Anti Spy позволяет просканировать память гаджета на наличие шпионских программ любого типа. Как отмечают разработчики, оно также может обнаружить сторонние прослушивающие программы.

Incognito — Spyware Removal

По принципу работы Incognito — Spyware Removal напоминает Anti Spy. Приложение проверяет установленные на телефон программы и определяет, какие из них сейчас могут за вами шпионить.

Кроме того, в МТС рекомендуют использовать программы безопасности, в том числе для шифрования разговоров. Например, среди анонимных веб-браузеров можно отметить Orbot или Orweb. Есть также приложения для шифрования телефонных разговоров, фотоснимков и много защищенных мессенджеров.