"Віддалені молоді убивці". Bellingcat з'ясувала, хто керує запуском ракет по Україні

Монтажна плата ракети "Калібр", якими Росія обстрілює Україну

Монтажна плата ракети "Калібр", якими Росія обстрілює УкраїнуЖурналісти-розслідувачі з групи Bellingcat опублікували нове розслідування, в межах якого вони виявили в Росії секретну групу, яка керує запуском крилатих ракет на територію України.

Протягом шестимісячного розслідування Bellingcat разом із партнерами The Insider і Der Spiegel змогли виявити таємну групу, що складається з десятків військових інженерів з освітою та професійним досвідом у сфері ракетного програмування.

Метадані їхніх телефонів показують, що контакти між цими особами та їхнім начальством активізовувалися незадовго до багатьох ударів високоточними російськими крилатими ракетами, які вбили сотні людей в Україні, а мільйони лишили без електроенергії та опалення.

- Росія вдарила по енергетичних об'єктах. Українські регіони без світла, води і зв'язку

- Масштабна ракетна атака по містах України. Що відомо

Члени групи працюють у двох місцях - у штаб-квартирі міністерства оборони в Москві та штаб-квартирі адміралтейства в Санкт-Петербурзі. Вони є частиною величезного головного обчислювального центру (ГОЦ) генерального штабу збройних сил Росії.Більшість членів групи, яких ідентифікували Bellingcat з партнерами - молоді чоловіки та жінки, більшості з яких не має й 30 років. Багато з яких мають досвід у сфері ІТ і комп'ютерних ігор.

Дехто з них також працював у російському військовому командному центрі в Дамаску в період між 2016 і 2021 роками, протягом якого Росія використовувала крилаті ракети в Сирії. Інші є лауреатами різноманітних бойових нагород, зокрема від президента Росії Володимира Путіна.

Як їх ідентифікували

Ідентифікацію цієї підпільної групи в російському міноборони провели шляхом аналізу відкритих джерел даних про тисячі випускників провідних російських військових інститутів, які спеціалізуються на ракетній інженерії та програмуванні.

Початкова гіпотеза полягала в тому, що ці провідні військові інститути могли стати полігоном для навчання принаймні деяких офіцерів, які зараз програмують найдосконаліші російські ракети великої дальності.

Bellingcat проаналізував витоки даних про працевлаштування або телефонних баз щодо цих випускників, доступні на підпільних ринках даних у Росії. Це дозволило виявити, що деякі з цих людей фігурували у списках телефонних контактів, отриманих з телеграм-ботів із пошуку даних, таких як Glaz Boga та HimeraSearch, як співробітники ГОЦ.

Що таке ГОЦ?

Публічна інформація про зв'язок головного обчислювального центру збройних сил Росії з програмуванням крилатих ракет відсутня.

У військових публікаціях функція ГОЦ описується дуже розмито - "надання ІТ-послуг" і "автоматизація" для збройних сил Росії. Попри його довгу історію (за даними телеканалу "Звезда", афілійованого з російськими збройними силами, він був заснований у 1963 році), у сучасних російських ЗМІ про цей інститут згадують вкрай рідко.

Огляд освітньої та професійної підготовки людей, пов'язаних з ГОЦ на основі списків телефонних контактів, показує, що більшість із них закінчили або академію ракетних військ стратегічного призначення, або військово-морську інженерну школу.

Дехто проходив військову службу як капітани або корабельні інженери. Однак також там є люди, які раніше працювали на цивільних посадах - корпоративні ІТ-фахівці або дизайнери комп'ютерних ігор.

Як вони пов'язані з ракетними пусками

Враховуючи вузькоспеціалізовані технічні навички, видавалося правдоподібним, що ГОЦ може бути пов'язаний із програмуванням траєкторії польоту російських крилатих ракет.

Тому Bellingcat отримала записи метаданих телефонів найвищої посадової особи, яку публічно називали її директором - генерал-майора Баранова. Таку інформацію в Росії можна купити на чорному ринку даних.

Аналіз 126 телефонних дзвінків з 24 лютого до кінця квітня 2022 року показав кореляцію між великими російськими атаками крилатими ракетами в Україні та вхідними дзвінками з одного конкретного номера. Як з'ясувала Bellingcat, цей номер належить іншому старшому офіцеру, який працює на ГОЦ - підполковнику Ігорю Багнюку.

Ігор Багнюк, фото надано членом групи на умовах анонімності. Має низку бойових медалей, зокрема "За військову доблесть" 2-го ступеня.

Ігор Багнюк, фото надано членом групи на умовах анонімності. Має низку бойових медалей, зокрема "За військову доблесть" 2-го ступеня.Виходячи з припущення, що підполковник Багнюк був старшим офіцером, потенційно пов'язаним із програмуванням ракет великої дальності, завдяки його прямому спілкуванню з командиром групи, Bellingcat отримала метадані його телефону за період від початку вторгнення Росії в Україну.

Записи розмов Багнюка показали активне спілкування з понад 20 військовими інженерами та ІТ-фахівцями, пов'язаними з ГОЦ. У підсумку завдяки аналізу даних про телефонні розмови, отриманих на чорному ринку, журналісти-розслідувачі визначили групу з 33 військових інженерів, які часто звітували або спілкувалися з підполковником Багнюком.

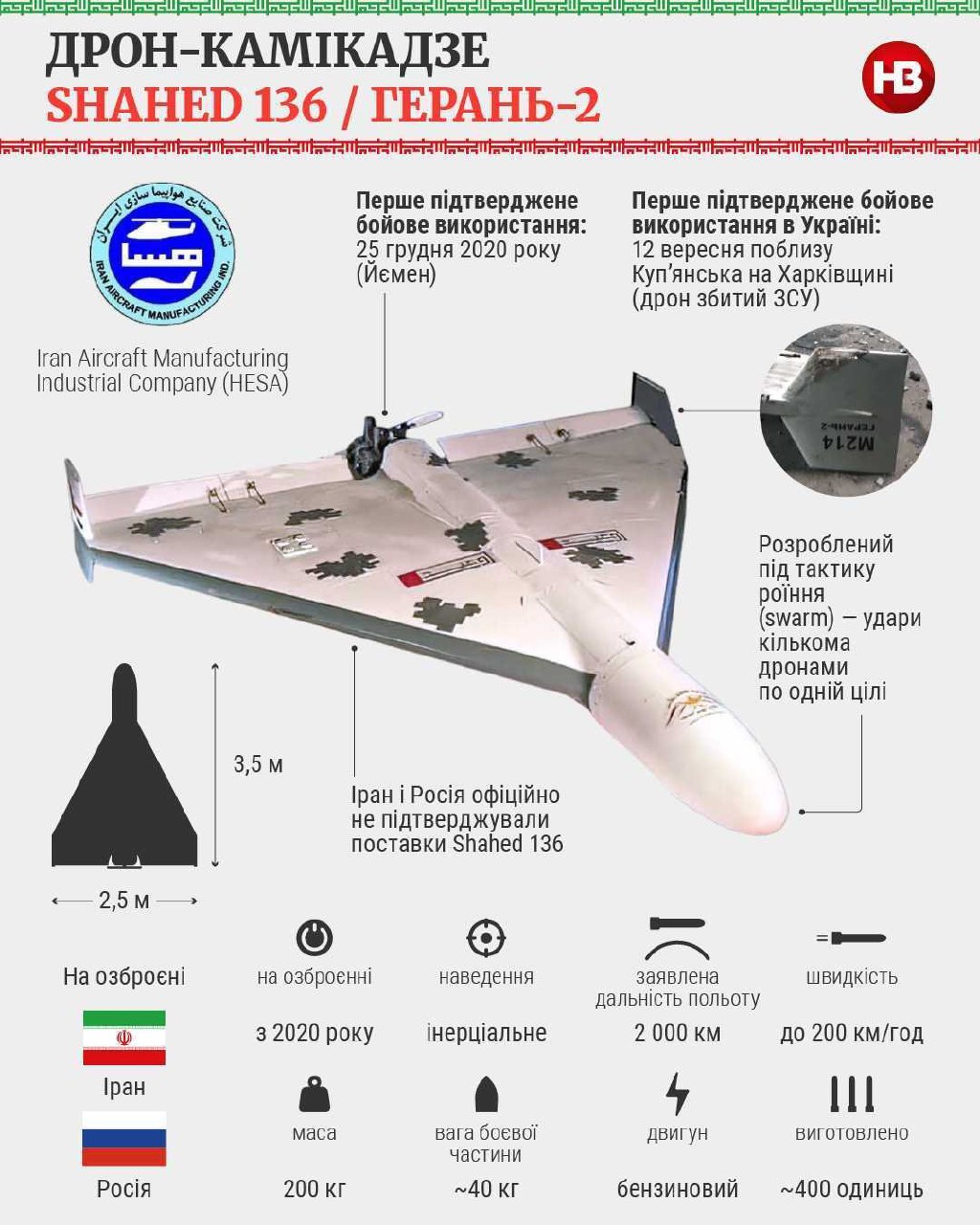

Проаналізувавши дані про телефонні розмови членів групи між собою та зіставивши їх із публічною інформацію про ракетні обстріли, у Bellingcat також дійшли висновку, що ця підпільна група складається з трьох команд приблизно по 10 інженерів у кожній. І кожна з яких займається одним конкретним типом високоточних ракет - ЗМ-14 ("Калібр", морського запуску), Р-500 (вона ж 9М728, для систем "Іскандер", (наземного запуску) і Х-101 (повітряного запуску).

Хто ці люди

Фото членів групи ГОЦ 2013 року, надане одним із членів групи анонімно. Крайній справа: полковник Ігор Багнюк. За допомогою даних про геолокацію Bellingcat визначила, що цю фотографію зробили у внутрішньому дворі будівлі генштабу ЗС РФ на Знаменці, 19

Фото членів групи ГОЦ 2013 року, надане одним із членів групи анонімно. Крайній справа: полковник Ігор Багнюк. За допомогою даних про геолокацію Bellingcat визначила, що цю фотографію зробили у внутрішньому дворі будівлі генштабу ЗС РФ на Знаменці, 19Більшість з учасників групи, з якими сконтактували журналісти Bellingcat, відмовилися спілкуватися та заперечували свою причетність до збройних сил РФ. Проте один з учасників на умовах анонімності надіслав дві групові фотографії команди ГОЦ і дві фотографії їхнього командира, підполковника Багнюка, з багатьма медалями.

Військові інженери підрозділу планування ракетних пусків ГОЦ - це молоді люди, здебільшого до тридцяти років, а чотирьом наймолодшим - лише 24 роки. Хоча багато з них раніше мали цивільну математичну чи інформаційну освіту, усі вони пройшли військово-інженерну підготовку у військовій академії ракетних військ стратегічного призначення або військово-морському інженерному інституті.

На відміну від своїх ровесників-військових, більшість із яких наражаються на небезпеку біля лінії фронту, ці молоді люди працюють із захищених командних центрів у Москві та Санкт-Петербурзі, і, здається, живуть своїм звичним життям, на яке не впливає війна, у якій вони відіграють вирішальну роль.

Наприклад, один з них - майор Матвій Любавін. Він народився у 1992 році, у 2009 році закінчив нахімовське військово-морське училище в Санкт-Петербурзі. У 2014 році закінчив військово-морський інженерний інститут у Санкт-Петербурзі за спеціальністю "ІТ-автоматизація систем спеціального призначення".

Після закінчення навчання він працював на цивільних посадах, зокрема в ІТ-підтримці двох банків і в фармацевтичній науково-дослідній компанії.

Кілька років він вів життя звичайного москвича, їздив за кордон, організовував модні покази і публікував у твіттері докладні огляди останніх фільмів.

Майор Матвій Любавін. Зліва: випускний 2009 року. У центрі: 2014 рік, закінчення військово-морської академії. Праворуч: фотографія з резюме 2022 року

Майор Матвій Любавін. Зліва: випускний 2009 року. У центрі: 2014 рік, закінчення військово-морської академії. Праворуч: фотографія з резюме 2022 рокуЛюбавін також виявляв громадянську позицію щодо низки питань - зокрема, у ретвіті підтримав відмову месенджера телеграм ділитися даними з російською владою та став учасником незалежної програми громадської активності "Активний громадянин".

Його номер телефону також фігурує в базі даних учасників "Розумного голосування" - стратегічної спроби антикорупційного фонду Олексія Навального забрати голоси від правлячої партії "Єдина Росія" на користь будь-якого іншого кандидата.

Однак у 2020 році Любавін вже працював у секретному відділі планування польотів ГОЦ. Згідно з його власним резюме, розміщеним на сайті пошуку роботи фрілансерів у березні 2022 року, він отримав подяку від президента Росії.

- Христо Грозев: "Україна за п'ять років точно буде членом Євросоюзу"

- Христо Грозев з Bellingcat: "Не можна очікувати суперперформансу від російської армії"

Хоча поточний рівень оплати праці учасників секретної групи ГОЦ під час війни невідомий, витоки даних про зарплату деяких членів ГОЦ за період з 2018 по 2020 рік свідчить про те, що їхня зарплата зростала з 1300 доларів США на місяць у 2018 році до 2100 доларів США у 2020 році.

Хочете отримувати головні новини в месенджер? Підписуйтеся на наш Telegram або Viber!